VLAN功能测试

通过将一个网络划分为多个子网,可以有效的实现VLAN广播控制,而且无需增加昂贵的可网管交换机。根据我的测试USG100上的上述配置,一台连接在从LAN1出来的无网管交换机上的计算机,可以获得192.168.21.0/24子网的一个IP地址,而另一台连接在从DMZ接口出来的无网管交换机上的计算机则可以获得192.168.13.0/24子网的一个IP地址。

而且,多个VLAN可以被配置到同一个USG100接口上,通过这个功能,USG100可以连接到一个支持802.1q VLAN的可网管交换机上。然后你可以在USG100上对每一个VLAN配置不同的DHCP服务器,从而实现子网到VLAN的1对1网络映射。

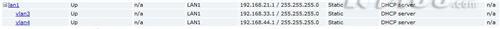

我对这个功能进行了测试,在这台USG100的LAN1接口上配置了两个不同的VLAN,每一个VLAN具有单独的DHCP服务器,如图8所示。然后,我在一个网件可网管交换机上配置了相同的VLAN,并且为两个VLAN分别加入了两个不同的交换机端口。

图8、VLAN

另外我还在这个可网管交换机上进行了一些其它配置。最终,我将一台计算机连接到该交换机上的不同端口时,会得到对应的USG100上VLAN设置中所指定的IP地址,由此验证了USG100可以识别802.1q VLAN标签。

路由功能测试

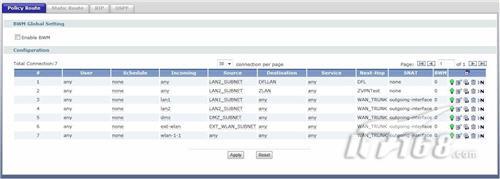

USG100上可配置的路由选项包括,策略路由、静态路由、RIPE和OSPF。策略路由被大量用于控制通过USG100的通信数据。在USG100中的策略路由选项,可以实现根据进入接口、源和目的子网、服务(协议)和下一跳目的地(接口或IP)来定义通信路径。

在图9中,我配置了最上面的策略路由,来实现到另一台路由器之后的子网的通信路由。被路由的通信起源于LAN2_SUBNET(192.168.3.0/24),转向另一台路由器后的一个子网,我为它创建了一个名为DFLLAN(192.168.10.0/24)的对象。这个通信的下一跳是另一个路由器的IP地址,我为它创建了一个名为DFLLAN的对象。、

图9、策略路由

图9中所示的第二个策略路由是,对通过VPN隧道的数据进行路由。通过这个配置,可以让源自我的内部子网(LAN2_SUBNET)的通信数据,路由到通过VPN隧道访问的远端子网(ZLAN),我通过一个名为ZVNTest的对象来实现它,该对象指定了VPN隧道另一端的IP地址。

WAN口功能测试

USG100使用了WAN Trunks来实现WAN口的失效转移,管理多个ISP连接。默认配置下,WAN接口1和接口2就是第一个WAN Trunk的成员。USG100采用的失效转移方式是保持两个接口都处于激活状态,对通信进行均衡;而并非采用一个WAN接口激活时另一个接口处于等待状态的模式。

默认配置下,WAN Trunks上启用“Link Sticking”功能,它可以确保从内部设备到一个特定外部服务器的通信数据不被负载均衡到多个WAN接口上。这可以防止跟踪源IP地址的服务器的连接问题。

WAN连接的选项包括,最小负载优先、权重轮询调度和溢出转移。在这所有三个算法中,你可以为每一个WAN接口配置进入和外出带宽,从而有效的确保最优利用率。

如果选择最小负载优先算法,USG100将根据配置的带宽和测量到的使用率,通过流量利用率较低的WAN接口来传输数据,从而有效的在两个WAN接口上实现最大化的通信传输效率。

而权重轮询调度则利用了为每一个WAN接口配置的权值。如果WAN2的权值是2,而WAN1的权值是1,则会选择WAN2来进行数据传输。

对于溢出转移,USG100会一开始一直使用一个接口来传输数据,当该接口的占用带宽达到了设置的带宽值时,然后再转移到下一个接口。

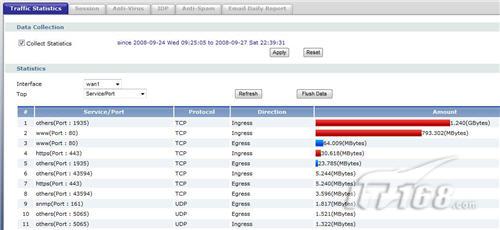

另外,USG100还支持数据传输统计功能,可以让你通过图形化报表方式来查看WAN或LAN接口的利用情况,如图10所示。另外,通过这个功能,你不仅仅可以通过接口来查看流量,还可以通过端口和协议来观察通信类型。

图10、通信数据统计

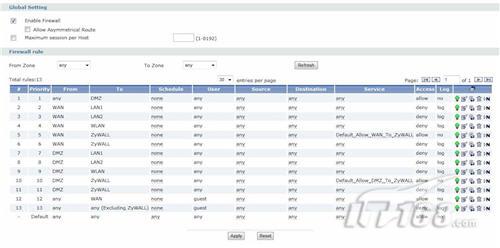

防火墙功能测试

配置USG100的防火墙,与配置路由非常相似。防火墙通过建立在接口和对象上的规则来进行管理,定义哪些通信被允许和拒绝。和大多数防火墙一样,USG100阻挡多数进入通信,而允许外出通信。

举个例子来说,尽管有一个DMZ端口,我还是不得不为防火墙增加一条规则,来允许外部通信数据可以到达连接到DMZ端口上的设备。在图11的第一行中,你可以看到,我增加了一条简单的规则,来允许任何来源的通信可以到达DMZ接口。在增加这条规则之前,尽管我的VOIP电话是在USG的DMZ区,我还是不能收到外部的任何呼叫。

图11、防火墙配置

多数防火墙的一个共同功能是端口转发,在USG100上,端口转发是通过创建虚拟服务器来完成的。

为了转发远程桌面连接(RDC)到我的Windows计算机,我首先创建了一个Host对象,来识别我的Windows计算机的IP地址,如图12所示,我给这个对象指定了一个“WindowsMachine”名称。然后,我创建了一条虚拟服务器规则,来将来自WAN1接口的通信转发给Host对象的RDC所使用的特定端口——3389。这样,我就可以通过互联网来使用远程桌面访问的WindowsMachine计算机。

图12、虚拟服务器配置

VPN功能测试

要想实现更安全的通过互联网访问局域网设备,你可以选择使用VPN功能。USG100支持多种VPN技术,包括IPSec站站VPN、IPSec客户端VPN和SSL客户VPN。我对这些VPN功能逐一进行了测试,发现它们各有优缺点。

在下图的图13中,你可以查看两个激活的的VPN连接的状态显示。第一个是一个IPSec站到站VPN连接,第二个则是IPSec客户端VPN连接。最右侧Action下的图标可以让你确定该连接是否处于激活状态,由此证明,USG100能够同时运行不同类型的VPN连接。

图13、VPN配置

通过IPSec站点到站点隧道,USG100可以通过因特网等公众网络来连接到其它路由器。在我的测试中,我非常喜欢USG100在配置IPSec站点到站点VPN隧道时的简洁性,但是对它的协同功能和吞吐能力非常失望。

我在USG100和一个网件交换机之间建立了一个站点到站点VPN隧道。尽管我可以USG100与该交换机之间建立一个连接,却不能通过这个连接来发送数据。

合勤科技的这个安全设备支持所有的典型加密和认证算法,包括DES、3DES和具有MD5和SHA-1认证的AES-127/192/256加密。我使用了默认的DES加密和SHA-1认证。

为了测试VPN的吞吐能力,我使用了Jperf来产生从局域网到合勤科技局域网的通信,然后对其进行反向测试。在测量VPN吞吐能力之前,我访问了一个常见的网站来测量我的ISP上传和下载速度。这一点是非常重要的,因为VPN吞吐能力不可能超过发送端的上传速度和接收端下载速度中的较低速度。

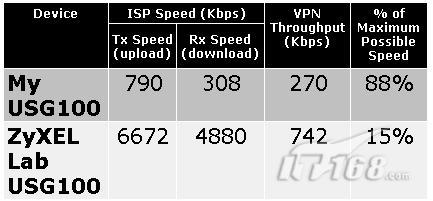

以下是我的测试数值表:

图14、测试数值

从以上测试数据可以看出,在进行从合勤科技局域网到我的局域网VPN连接吞吐能力测试的时候,其测试数值只有最大可能连接速度的15%。

当然,由于此项测试通过公众互联网传输数据,很难说瓶颈到底在哪儿。

| 共3页: 上一页 [1] 2 [3] 下一页 |