三、2008年上半年网页木马主要特点分析

1、网页木马更倾向于利用第三方应用程序漏洞。

从统计的数据来看,目前网页木马利用的主要漏洞已经从操作系统相关漏洞转向比较流行的应用程序相关漏洞。相对于操作系统软件,一些流行的应用软件在逻辑编码与安全测试方面可能会稍逊一筹。所以在漏洞产生的频率与可能性上,应用软件相对来说会有更大的空间。

另一方面,操作系统的升级时间会相对固定,安全意识日益提高的用户也会更重视系统漏洞。而每次上网时先要去检测一下众多应用程序是否需要升级,的确是一件很烦琐的事情,很多用户对应用程序的升级也不是十分重视。当软件自动更新程序提示有新版本程序时,一些用户会选择不升级到最新版本,很多用户很可能已经取消了程序的自动升级。有某些少数的软件公司竟然对程序存在的漏洞不进行修正,无视安全公司的漏洞分析及善意提示,不顾及用户的利益是否会遭受损失。

以上这些原因都导致了利用应用程序漏洞的网页木马的疯狂增长,超级巡警首创第三方漏洞检测和修复功能,保护了大量的用户,有效的遏制了常见利用第三方漏洞的木马传播。

2、网页木马集团化作业,分工明确。

网页木马的增长一方面是因为可利用的漏洞频频出现,另一方面则是因为在巨额利润驱使下的制作者群体的快速增长。从0day漏洞到网马生成器,从可控“肉机”到webshell,在木马产业的每一个环节都有利益可图,这种“高收入、低风险”使得更多的人,尤其是青年人趋之若骛。

超级巡警团队根据监控的数据进行了抽样调查,结果表明25%以上的网马中含有关键字“cuteqq”。经调查得知,含有关键字“cuteqq”的网马都是由名为“暗黑工作组”的网站所出售的网马生成器生成的。另外像中华吸血鬼马等生成器家族也越来越多,这类半地下半公开或者全公开叫嚣对抗安全产品的生成器今年数量急剧增多,由于其不需要使用者有较高的计算机水平广受欢迎,成为了一大公害。下图即为暗黑生成器的截图:

图8 网马生成器

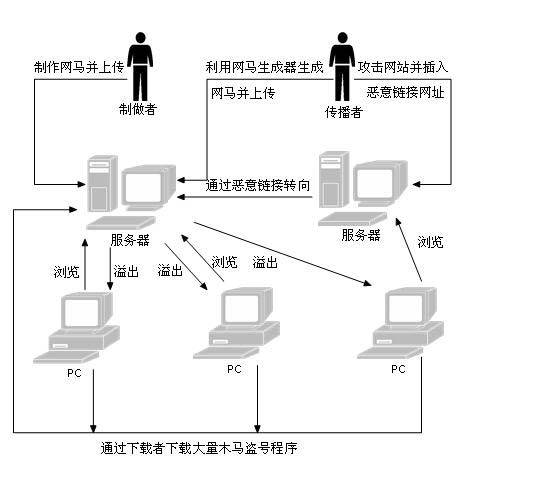

今年黑色产业链发展比去年更为势头猛烈,流水化作业,分工明确,目前网马工作流程如下图:

图9 网马流程图

3、网页木马紧跟时事,“与时俱进”。

网马制作者为了使网页木马为了被更广泛的传播,会通过各种热门话题进行传播。从年初的“艳照门”、雪灾到5用份的地震,只要是受到关注的新闻,网马制作者几乎都会利用这些热点去传播网马。

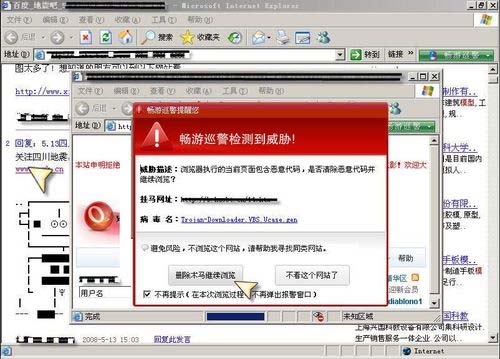

图10为超级巡警团队捕获的带有恶意网马链接的关于地震灾区的网页。超级巡警团队的统计数据表明,在一些节日(如情人节、母亲节)同样会监控到大量伪装为鲜花网站、祝福网站的链接恶意网马的网页。利用社会工程学传播的网马可以说是无处不在。

图10 链接网马的新闻网页

我们在利用技术手段维护计算机系统与网络的安全的同时,更要强烈谴责那些利欲熏心、丧失良知的人。

结束语:

互联网上有调查称40%到50%恶意网站由中国ISP托管。而计算机恶意程序每年造成的全球经济损失都高达数百亿美元。如何有效的解决互联网安全相关问题,是我们需要面对的严峻的考验。虽然网络安全产品层出不穷,其中也有很多优秀的产品。然而,中国互联网安全产业相关的部门、企业依旧任重而道远。

附1:网页木马利用的十大漏洞相关描述表

1、Adobe Flash Player SWF文件DeclareFunction2 ActionScript标签堆溢出漏洞

描述:

Flash player在试图访问没有正确实例化的嵌入Actionscript对象时存在堆溢出漏洞,如果攻击者恶意修改了SWF文件中的DeclareFunction2 Actionscript标签的话,则用户打开该文件就可能触发堆溢出,导致以当前登录用户的权限执行任意指令。

程序下载链接:

http://www.adobe.com/shockwave/d ... l_getflashplayer_cn

2、RealNetworks RealPlayer rmoc3260.dll ActiveX控件内存破坏漏洞

描述:

RealPlayer的rmoc3260.dll ActiveX控件实现上存在漏洞,远程攻击者可能利用此漏洞控制用户系统。rmoc3260.dll ActiveX控件没有正确地处理Console属性的输入参数,如果用户受骗访问了恶意站点的话,就可能触发内存破坏,导致执行任意指令。

程序下载链接:http://cn.real.com/

3、Microsoft MDAC RDS.Dataspace ActiveX控件远程代码执行漏洞

描述:

Windows的RDS.Dataspace ActiveX实现上存在漏洞,远程攻击者可能利用此漏洞在获取主机的控制。在某些情况下,MDAC所捆绑的RDS.Dataspace ActiveX控件无法确保能够进行安全的交互,导致远程代码执行漏洞,成功利用这个漏洞的攻击者可以完全控制受影响的系统。

程序下载链接:

http://www.microsoft.com/china/t ... letin/MS06-014.mspx

4、迅雷PPLAYER.DLL_1_WORK ActiveX控件缓冲区溢出漏洞

描述:

迅雷的PPLAYER.DLL_1_WORK ActiveX控件实现上存在缓冲区溢出漏洞,远程攻击者可能利用此漏洞控制用户系统。迅雷的PPLAYER.DLL_1_WORK ActiveX控件(pplayer.dll组件版本号1.2.3.49,CLSID:F3E70CEA-956E-49CC-B444-73AFE593AD7F)中的FlvPlayerUrl函数没有正确地验证用户提供参数,如果向其传递了超长参数就会触发缓冲区溢出,导致执行任意指令。目前这个漏洞正在被积极的利用。病毒作者可利用该漏洞编写恶意网页,当用户浏览这些网页的时候,就会感染病毒,该病毒可以盗窃用户的帐号和密码,从而使用户遭受到损失。

程序下载链接:

http://pstatic.xunlei.com/about/soft/index.htm

5、联众世界GLIEDown2.dll Active控件多个缓冲区溢出漏洞

描述:

联众世界的游戏大厅主程序GLWorld所安装的GLIEDown2.dll ActiveX控件(CLSID:F917534D-535B-416B-8E8F-0C04756C31A8)没有正确地处理对IEStart()、IEStartNative()方式以及ServerList、GameInfo和GruopName属性的输入参数。如果用户受骗访问了恶意网页并向这些方式传送了特制参数的话,就可能触发堆溢出或栈溢出,导致在用户系统上执行任意指令。

程序下载链接:http://www.ourgame.com/download/

6、暴风影音MPS.DLL ActiveX控件多个远程溢出漏洞

描述:

如果向MPS.StormPlayer.1 ActiveX控件(mps.dll)中的rawParse()和advancedOpen()方式和URL属性发送了超过260字节的超长属性的话,或诱骗用户打开的.SMPL文件包含有超过260字节的超长path字符串的话,就可以触发栈溢出;此外如果向MPS.StormPlayer.1 ActiveX控件的isDVDPath()方式和backImage()、titleImage()属性发送了超过260字节的超长参数的话,就可以分别触发栈溢出和堆溢出,导致执行任意指令。

程序下载链接:http://down.baofeng.com/

7、UUSee网络电视2008 UUUpgrade ActiveX控件Update方式任意文件下载漏洞

描述:

UUSee网络电视2008在安装的时候注册了几个ActiveX控件控件,其中一个控件用于升级UUSee。该控件clssid为:{2CACD7BB-1C59-4BBB-8E81-6E83F82C813B},对应dll:C:\PROGRA~1\COMMON~1\uusee\UUUPGR~1.OCX。由于UUUpgrade.ocx没有对升级文件的来源进行验证,导致恶意攻击者可以通过构造伪造的升级文件导致UUSee网络电视下载攻击者指定的文件并运行。

程序下载链接:http://www.uusee.com/download/

8、PpStream Power Player.dll ActiveX控件远程代码执行漏洞

描述:

PPStream 所带的ActiveX(PowerPlayer.dll)控件存在缓冲区溢出漏洞,远程攻击者可能利用此漏洞控制用户系统。

程序下载链接:http://www.ppstream.com/download.html

9、百度超级搜霸BaiduBar.dll ActiveX控件远程代码执行漏洞

描述:

百度超级搜霸所带的ActiveX控件实现上存在输入验证漏洞,远程攻击者可能利用此漏洞诱使用户下载执行恶意代码。百度超级搜霸所安装的BaiduBar.dll控件没有正确地验证用户输入,如果用户受骗访问了恶意网页的话就可能导致以使用该控件的应用程序(通常为IE)的安全环境执行任意代码。

程序下载链接:http://bar.baidu.com/sobar/promotion.html

10、超星阅览器Pdg2 ActiveX控件栈溢出漏洞

描述:

超星阅览器的Pdg2 ActiveX控件实现上存在缓冲区溢出漏洞,远程攻击者可能利用此漏洞控制用户系统。超星阅览器的Pdg2 ActiveX控件(pdg2.dll)没有正确地处理对Register()方式所传送的参数,如果用户受骗访问了恶意网页并向该方式传送了超过256字节的超长参数的话,就可以触发栈溢出,导致执行任意代码。

程序下载链接:http://www.ssreader.com/downland_index.asp

(声明:该报告中提及的数据以超级巡警团队、数据安全实验室(DSWLAB)等相关部门汇总数据为依据。该报告仅针对中国大陆地区2008年上半年网页木马的相关信息、技术细节、发展趋势进行统计、研究和分析。所有结论和所持观点均由本公司独家发布,与其它公司、部门无关。如若本报告阐述之状况、数据与其他机构研究结果有差异,请使用方自行判别,本公司不承担与此相关的一切法律责任。)

| 共2页: 上一页 [1] 2 |