四、2009年上半年度挂马网站案例分析

1、酷狗被黑客恶意挂马

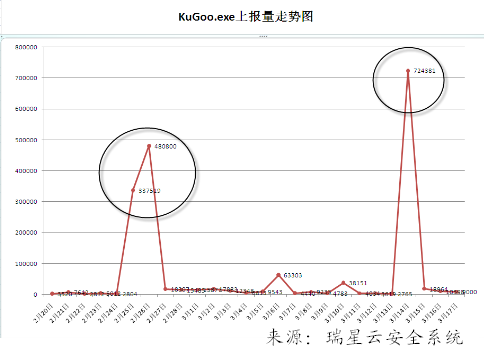

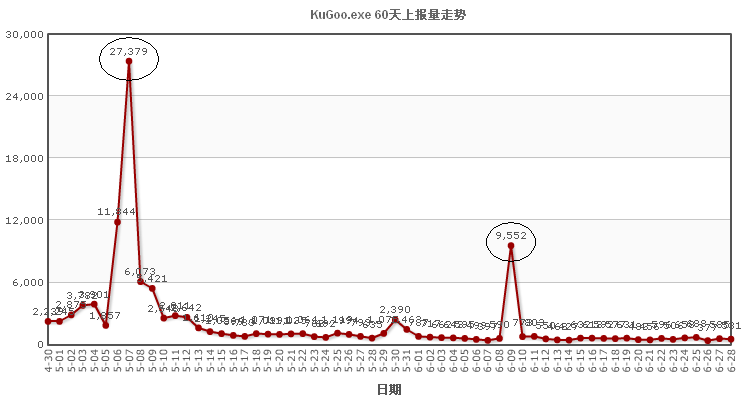

2009年2月25日,瑞星“云安全”监测数据表明,酷狗被挂马,当天截获到KuGoo.exe访问挂马网站的数量为337519,第二天2月26日为 480800,那一次挂马的“寿命”长达两天,直到2月27日才清除了挂马。3月14日通过KuGoo.exe进程访问挂马网站数据量暴增,为 724381,达到平时访问量的30倍之多,那次挂马持续了一天,3月15日被清除恢复正常,当天显示数量下降至18964。

以3月14日为例,最早在3月14日凌晨4点19分酷狗论坛上就有用户反馈酷狗被挂马,直至当天中午11点47分仍有类似的帖子出现。恶意网木马网站为的 “寿命”越长,传播和受害面就越广。尤其是没有安装网页木马拦截功能的软件的这部分用户,丝毫察觉不到自己的计算机已遭到攻击、入侵。一旦木马病毒下载后自动运行,信息安全就受到严重威胁。

截止到6月29日,“云安全”数据中心显示,酷狗网站在5月7日和6月9日仍有小范围的被挂马行为。(5月7日截获到KuGoo.exe访问挂马网站的数量为27379,6月9日为9552)

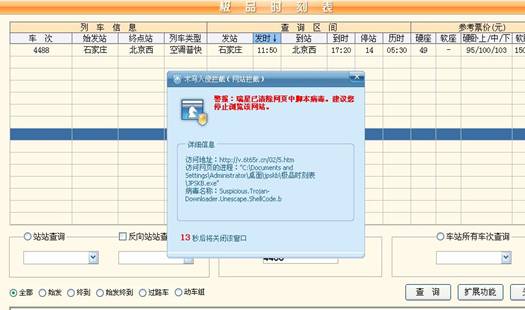

2、“极品时刻表”被黑客恶意挂马

2009年3月9日,瑞星“云安全”系统提供的数据表明,网民中流行的“极品时刻表”软件被黑客挂马,截至当天19时为止,瑞星已拦截到66757人次网民遭到攻击。极品时刻表内嵌的网页被黑客植入木马,当用户使用该软件查询列车车次时,就会遭到攻击。

(点击“查询”按钮之后,该软件自动打开的内嵌广告页带毒)

被植入木马的网页为极品时刻表内嵌的广告网页,用户在使用“查询”功能之后,该软件会自动打开那个被挂马的网页。该网页中使用了多个常用软件的流行漏洞,如果用户没有做好相应的防护,很容易中毒。

据了解,极品时刻表被植入的木马地址为http://***.6t65r.cn/,该恶意网木马网站量在那几天上升极快,可能黑客还把该网页植入了其它常用网站或软件当中。玩家一旦中毒,电脑会被下载病毒下载器、盗号木马、蠕虫等恶性病毒,从而带来极大的安全风险。

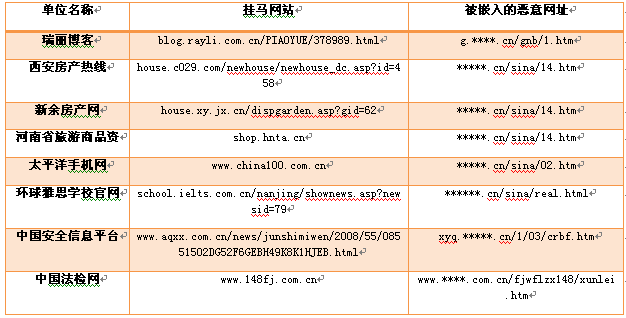

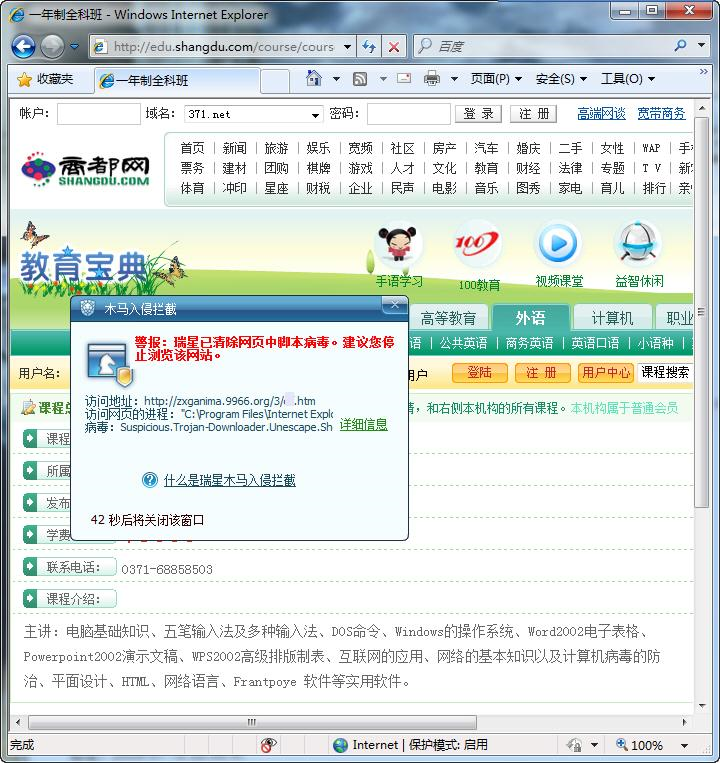

3、博客房产网站被挂马导致大量用户中毒

2009年4月,据瑞星“云安全”系统统计,本月瑞星共截获了15432616个木马网址,4月24-4.26日共有6,438,943人次的网民遭到网页挂马攻击,瑞星共截获了1,847,811个挂马网址。仅4月24日当天就有2,325,7762人次的网民遭到网页挂马攻击,瑞星截获了681,393个挂马网址。其中博客、房地产、招聘、学校类网站被挂马次数频繁:

4、美女艳照引来网络挂马狂潮

2009年5月, “海运女艳照”成为网民关注的焦点,黑客利用此焦点事件传毒的事件有增多的趋势,据“云安全”中心数据显示, 5月14日就有近百个相关带毒论坛、网站被截获,其中植入的木马绝大部分会窃取网游帐号、下载其它恶意程序等。

据瑞星技术部门分析,黑客主要采用三种方式传播病毒:建立带毒网站,然后把网站地址通过QQ、论坛等方式转贴,吸引用户浏览,浏览后就会中毒;把艳照图片跟病毒打包在一起,在论坛发帖称“我有最全艳照合集”,让网民留下邮箱,然后把带毒图片包发到网民邮箱里,网民打开浏览时就会中毒,还有的直接把木马病毒伪装成图片的模样,用户浏览时就会中毒。

目前,几大搜索引擎的贴吧里,有关海运女的帖子已经有数万个,其中绝大多数是让网民留下邮箱,发送图片包的。还有的黑客趁机在热门帖子后面跟帖,留下带毒网站的链接,诱骗网民上当。

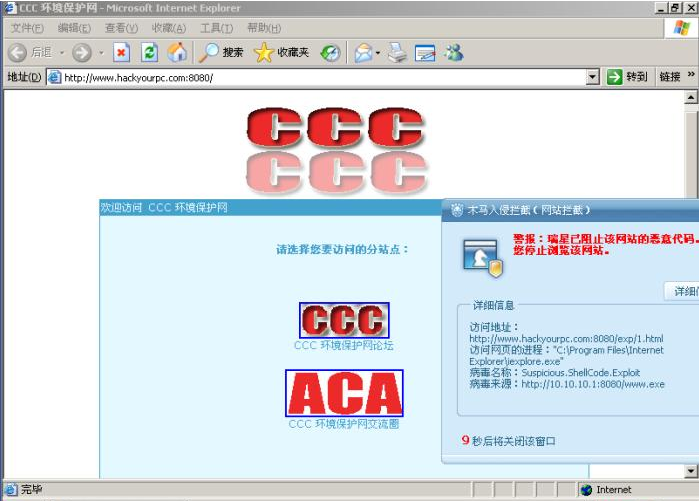

5、微软DirectShow爆严重漏洞,黑客利用该漏洞挂马

2009年 6月,微软公司向MAPP伙伴公布其DirectShow软件中存在的一个严重漏洞,利用该漏洞的挂马网站已经在互联网上出现,用户浏览这些网站后就会中毒。作为中国大陆地区的MAPP合作伙伴,瑞星公司在收到微软提供的相关技术资料后,针对此漏洞进行了紧急分析,并通过“云安全”系统成功截获了利用该漏洞的挂马网站。

据了解,微软DirectShow漏洞在播放某些经过特殊构造的QuickTime媒体文件时,可能导致远程任意代码执行。攻击者可随意查看、更改或删除数据或者创建拥有完全用户权限的新帐户。其中Windows 2000 Service Pack 4、Windows XP和 WindowsServer 2003容易受攻击,Windows Vista和 Windows Server 2008的所有版本不容易受影响。

6、PDF网马成为国内近期较为流行的挂马趋势

在以往的网马解密分析中,恶意网址利用pdf漏洞网马寥寥无几。偶尔零星的也是在国外网马分析中有pdf网马身影。但是根据近期针对国内网马分析,发现了多起pdf网马身影。

根据6月份的瑞星每日安全播报分析的恶意网址来看,像类似http://2.hffangchan.com(合肥房产网)、http://bbs.skyhu.com(火狐游戏网)、http://www.china228.com/(好得网)等被挂马网站,在所挂恶意链接中均有pdf网马,以http://xxx.xxx/xx/pef.pdf和http://xxx.xxx/xx/pd.pdf等两个链接出现频率最高,且出现有一个pdf网马,使用网马解密工具分析,出现截然两种不同的网马下载地址,使用相关的下载工具验证下载,解密出网马地址均为真实有效的可以下载的地址。虽然这个漏洞大概在2008年左右出现,也是在近期分析国内所挂恶意链接地址中,出现pdf网马。这也充分说明了pdf网马应该会在2009年下半年国内网页挂马中,增加黑客牟利成功的砝码。

7、微软最新视频控件漏洞导致木马爆发

7月7日,瑞星公司发布橙色安全警报,微软视频控件(Microsoft Video ActiveX Control)漏洞导致的挂马网站攻击大幅增加,7月5日凌晨瑞星“云安全”系统首次监控到利用该漏洞的攻击代码出现,随后的5日6日短短两天内,监测到130万用户遭到利用该漏洞的攻击。

瑞星安全专家分析,产生漏洞的原因是用户系统中的msvidctl.dll组件不正确读取持久化的字节数组,攻击者可随意覆盖SEH或者 RET,将EIP 设置成任意数值,结合javascript堆喷射方式可远程执行任意代码,黑客不必让用户运行被恶意修改的视频文件就可以进行挂马攻击。用户一旦访问被挂马的网站后,就会自动触发MPEG-2视频组件的msvidctl.dll组件,然后运行黑客植入的网页木马,最终下载大量盗号木马病毒,导致用户电脑系统异常甚至蓝屏,并盗取用户网游账号密码等个人信息。

8、微软Office漏洞导致大量挂马网站

7月13日,继微软视频控件漏洞出现之后,微软Office网络组件远程控制漏洞被黑客利用,进行挂马攻击。根据瑞星“云安全”系统监测,5日内已有133余万台电脑遭攻击。北京时间14日凌晨,微软已经发布了针对该漏洞的通告。

该漏洞危害全系列Windows系统,黑客可利用该漏洞来构建挂马网站,用户访问这些网站后即会被感染,植入木马下载器、盗号木马等恶意程序。目前该漏洞没有官方补丁,瑞星杀毒软件2009、瑞星全功能安全软件2009中的独有“网页防挂马”模块,采用“网页脚本行为分析技术”,无需补丁即可有效拦截利用该漏洞的挂马网站。

| 共5页: 上一页 [1] [2] [3] 4 [5] 下一页 |