腾讯科技讯(雷建平)5月18日消息,金山毒霸安全实验室近日发布报告指出,2009-2010年中国新增病毒木马约2000万种,其中漏杀期1-7天的病毒木马超过100万个,占到新增病毒的5%。

报告指出,30%以上的中国网民电脑存在“漏杀”病毒。由于病毒技术及理念快速更新,传统杀毒软件及传统云安全技术已经无法应对,“漏杀”问题已对中国网民造成的经济损失超过十亿。

年漏杀病毒木马数量过百万

最新数据显示,2009年新增病毒木马数量超过2000万个,如今每天新增的病毒木马数量相当于 2005年一年的数据,病毒木马传播的速度惊人。

面对每年病毒木马数量的爆炸式增长,传统的安全软件的病毒识别查杀方法已经力不从心。据调查,一个业务熟练的病毒分析员一天可以分析100个病毒,若按这个思路处理病毒,安全厂商一年能够处理的病毒上限将在300万-500万种。

即使使用简单的自动化样本分析系统,传统的安全软件每天处理新增病毒样本的数量已经远远不能满足于新增病毒的数量,漏杀问题也不可避免。

据金山云安全服务器监测到的数据,2009年被各种安全软件漏杀且漏杀期1-7天的病毒木马超过100万个,占到新增病毒的5%。

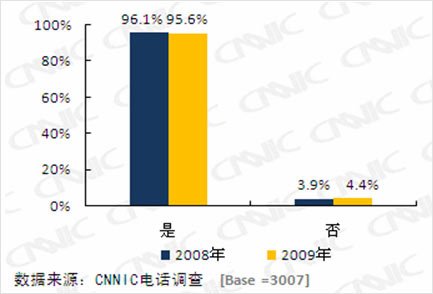

95.6%安装杀毒软件的电脑 30%电脑中存在漏杀病毒

据国家计算机网络应急技术处理协调中心发布的最新调查数据显示,2009年95.6%的电脑上安装了各种各样的安全软件。

但金山毒霸安全实验室通过对1000位名用户电脑样本调查,其中包括100名上门访问调查样本,以及对新安装金山毒霸2011进行安全扫描的用户的数据统计,发现安装了安全软件,但仍然存在异常的用户超过 30%。

危险期越长危害越大 最长可达一个月

互联网每天都会出现许多新程序文件,当一个新生的程序文件在互联网出现时,传统安全厂商及传统基于用户规模,云安全技术无法及时监测。只有该程序文件分布到一定的广度,比如监测系统发现某个程序文件在不同地区的不同电脑中出现,被用户举报为可疑程序。

安全厂商才会分析该程序文件是否具有恶意行为,这个文件从出现到被杀毒厂商报告为恶意程序,再到这个病毒文件从互联网消失,这是病毒木马的危险期。在此阶段,传统安全软件对这种新生的恶意程序会熟视无睹,并报告用户电脑为安全,用户也缺少相应的防御能力。

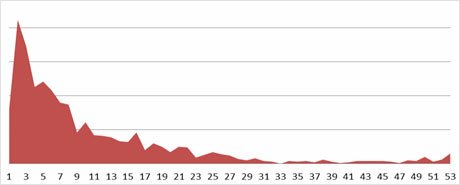

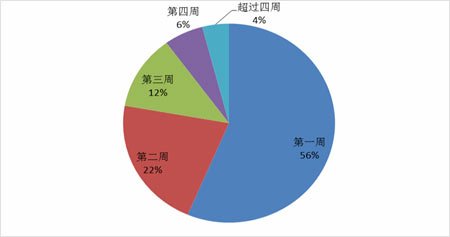

金山毒霸安全实验室分析了流行病毒木马的生存周期,观察病毒被检测到,至这个病毒从互联网消失的动态变化,发现存在以下规律:超过78%的病毒木马只有两周的生存时间,随着时间的延长,生存率显著下降,超过一个月仍在产生危害的病毒木马不到5%。

图 病毒长期生存周期观察

图病毒各生存周期的分布图

上述数据表明,当病毒被安全软件检测到大约30天后,已不会对网络产生大的危害。同时还表明,杀毒软件必须加快响应速度,缩短漏杀期,才能更好地保护网民度过”危险期”。

当某恶意程序被一家安全软件公司报告为威胁时,在较短的时间内,会有更多安全软件对其进行查杀。而恶意软件传播者,在发现自己的程序被安全软件检测到时,也会及时对病毒木马进行更新或免杀,旧版本病毒在传播过程中逐步自然消亡。

漏杀病毒每年给互联网带来经济损失过十亿

研究结果显示,按照每年百万级别的漏杀病毒木马计算,根据对漏杀期病毒木马感染用户电脑数量的分析,在病毒木马的漏杀期,每年将有千万级别的用户感染这些被“漏杀”的病毒木马。

一旦电脑上中木马,而最新的安全软件也不能成功查杀时,漏杀就发生了,这时网民的电脑就会面临威胁。主要危害包括虚拟财产的损失;个人隐私数据被窃取;商业秘密被泄露;电脑软件系统故障频繁,影响生产或其它正常应用。

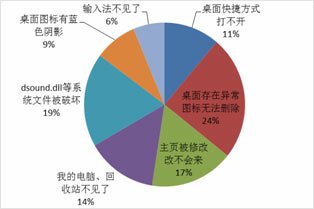

使用金山毒霸2011 进行病毒扫描的用户报告了系统的异常现象描述,这部分比例占到云安全查询量的30%。异常现象包括主页被强行锁定、桌面莫名其妙多出几个快捷方式总也删不掉、系统文件被破坏,用户隐私数据被盗对用户来讲更是不可见的严重损失。

图金山毒霸2011反馈的异常现象统计

金山毒霸安全实验室分析了云安全服务器的查询结果,发现在被其他安全软件漏杀的病毒木马中,其主要类型有盗号木马11%、后门程序71%、木马下载器7%、黑客程序8%、广告间谍软件3%。

其中,以盗取用户隐私信息和虚拟财产的木马占漏杀病毒的绝大多数。而这些病毒的背后都有商业运作的痕迹,部分持续更新的病毒木马甚至购买带宽进行商业发行。这些病毒的分发渠道,往往和色情网站、共享软件、中小软件下载站、部分网址导航站相互勾结。

漏杀产生的原因――安全软件技术理念革新迫在眉睫

研究显示,漏杀产生的根本原因是传统安全软件无法适应病毒生产、传播的全面互联网化,是传统的病毒识别方法跟不上病毒的快速增长。具体来讲有这几点:

1、病毒黑色产业链的利益驱使。病毒木马早已形成互联网黑色产业,其非法收入每年可数千万人民币,有足够的利益吸引众多从业者和杀毒厂商打持久战。这两年还出现过为带数字签名的病毒木马,这是更加明显的商业化制毒贩毒行为。

2、病毒木马的传播规律符合“长尾定律”。数量庞大的病毒木马只感染有限数量的机器,可以减少被杀毒厂商捕获的机会,延长病毒木马的生存周期,有的木马甚至可以长期潜伏,只有少量的蠕虫病毒能散播的很广。

3、病毒木马作者对抗杀毒软件加剧。病毒木马制作者、传播者在发布新病毒或对老病毒进行改造之前,会针对各种主流安全软件最新版本对病毒木马进行免杀处理,保证新版病毒不被最新安全软件检测到。一个可以被主流安全软件检测到的病毒,不具备商业牟利的基本条件。

4、传统的病毒识别方法决定了“漏杀”必然存在。传统的病毒识别方法是只在电脑上检查病毒文件(一般称之为黑文件),而病毒文件的数量却在每天以万种的速度递增,黑文件不断增加。传统识别方法,决定了没有哪个杀毒厂商能收集到或识别出所有病毒。

5、传统云安全,特别是依赖用户规模的云安全技术同样无法避免漏杀期。其原理根据用户电脑新文件统计学分布特征进行初步判断。对于一些新起步的云安全厂商,其定性判断依赖后台服务器自动使用其他杀毒软件扫描结果定性,具有反映迟缓、漏杀误杀严重的硬伤。

6、传统安全软件的更新周期过长,通常是以小时为单位。将新的病毒特征分发到数以千万计的客户端需要消耗相当长的时间,而某一种病毒木马的更新代价却要小得多。比如,那些释放后门程序的黑客只需要一条命令就可以让客户端瞬间更新版本,需要的带宽也远小于杀毒软件。

漏杀问题解决思路――可信云安全将有效解决病毒木马漏杀问题

分析漏杀产生的根源,是传统杀毒软件以及传统的云安全技术已经无法适应计算机病毒木马的快速增长,需要从技术理念、查杀方法上进行根本的革新。

传统的病毒识别方法是只检测“黑” 文件(病毒文件),而“黑”文件的数量却是日新增数万种,安全软件永远没有能力收集完所有的病毒文件。这一点,从各厂商每年公布的病毒统计报告就可以看出,没有任何两个厂商收集的病毒数量完全一致。

金山毒霸安全实验室近日提出,解决漏杀问题,必须采取全新的病毒鉴别理念。一个重要的突破是“可信云安全”,其理论基础是,用户电脑上的正常程序(“白”文件)可以被近乎完全的识别出来,只有非白的文件才会对用户有威胁,把非白文件隔离,系统就安全了。

作为全新的可信云安全杀毒软件,主要可以依靠三个重要的特征库:本地正常文件白名单库+本地流行病毒特征库+云端海量特征库,完成病毒程序的鉴定和清除,同时尽可能消除误报或漏报。

传统安全软件解决漏杀是靠更新频率,从原来的每天升级改进到每小时升级,但都必须依赖客户端下载升级。而“可信云安全”的体系并不依赖于客户端升级,云服务器以分钟级更新特征库,客户端只要能联网就能得到最新的病毒防御能力。这种快速响应能力是传统安全软件无法做到的,这一点也在很大程度上缩短了漏杀期的存在,最大限度的解决了漏杀问题。

名词解释:

漏杀――本来是病毒,但安全软件在一定周期内无法检测到

漏杀期――从病毒诞生到安全软件可监测查杀之前的危险期

危险期――新病毒出现到最后消亡的时间