2007年08月13日第二次更新

经过证实海尔官方已经修复了这一问题,用户可以正常访问该页面。

出处:DSW Avert 时间:2007年08月11日

一、事件分析:

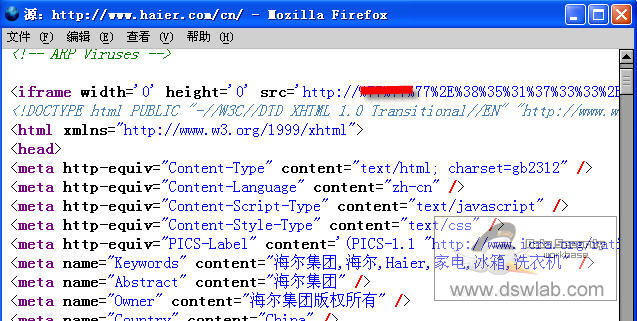

今日,DSW Lab Avert小组监测到国内知名网站海尔集团(http://www.haier.com)官方页面被挂木马,挂马方式采用常见的.JS脚本,当用户访问海尔集团的首页时会触发木马链接,其中一个挂马链接利用MS07-017ANI光标漏洞,关于光标漏洞见:http://dswlab.com/vir/v20070329.html,页面被插入如下代码,用以激活木马页面连接:

被挂马页面截图:

在该被引用的链接中,被嵌入如下代码用来打开不同的页面,进行批量挂马。

其中上述三个页面会下载各种木马,其中木马自身有是木马下载器,用来下载更多的木马,其中部分下载木马文件名模仿操作系统补丁,比如:

WindowsXP-KB284303-x86-CHS.exe 是木马: Trojan-PSW.Win32.OnLineGames.abr

WindowsXP-KB888303-x86-CHS.exe 是木马: Trojan-PSW.Win32.OnLineGames.mu

WindowsXP-KB468603-x86-CHS.exe 是木马: Trojan-PSW.Win32.Gamec.ar

WindowsXP-KB138309-x86-CHS.exe 是木马: Backdoor.Win32.Delf.awy

WindowsXP-KB284302-x86-CHS.exe 是木马: Trojan-Spy.Win32.Delf.uv

WindowsXP-KB328207-x86-CHS.exe 是木马: Trojan-PSW.Win32.OnLineGames.afb

WindowsXP-KB238104-x86-CHS.exe 是木马: Trojan-Downloader.Win32.Zlob.byg

WindowsXP-KB423807-x86-CHS.exe 是木马: Trojan-Downloader.Win32.Small.czl

WindowsXP-KB983306-x86-CHS.exe 是木马: Trojan-PSW.Win32.OnLineGames.nn

WindowsXP-KB383300-x86-CHS.exe 是木马: Trojan-Downloader.Win32.Delf.bps

WindowsXP-KB878206-x86-CHS.exe 是木马: Trojan-PSW.Win32.OnLineGames.ads

WindowsXP-KB398305-x86-CHS.exe 是木马: Trojan.Win32.LipGame.cd

下载器下载了更多的木马,包括AV终结者病毒,这些木马被下载执行后,会关闭常见安全软件,并下载其它木马。并将监视用户系统,窃取用户的QQ账号/网游账号等。

在我们更新本文时,挂马者刚刚更新了挂马网页64.htm,增加对AV终结者家族木马家族的下载!

因该网页头部存在: 代码,有网友认为是海尔网站服务器机房遭受ARP病毒欺骗,从而造成这一情况,经过Avert小组成员对该网段其它主机分析,初步否定了这一观点。

三、解决方案:

1、推荐安装超级巡警监测查杀以上木马。

2、请广大用户及时使用超级巡警的补丁检查功能,检查并安装系统补丁,预防更多的IE漏洞攻击。

3、为了最快保障广大用户不受木马侵害,在事件解决前请暂时不要访问登录该网站。

4、目前海尔对此事件尚无反应。

5、对于已经中毒用户,建议及时修改自己的QQ/网游账号密码。

感谢网友阿达、mopery提供相关信息。

关于海尔集团(引自官方):

海尔集团是世界第四大白色家电制造商、中国最具价值品牌。旗下拥有240多家法人单位,在全球30多个国家建立本土化的设计中心、制造基地和贸易公司,全 球员工总数超过五万人,重点发展科技、工业、贸易、金融四大支柱产业,已发展成全球营业额超过1000亿元规模的跨国企业集团。