据悉PayPal已经被发现了一个严重的脚本错误,可以让攻击者创建一个完全能骗到用户的网页,并最终窃取到用户的认证证书。

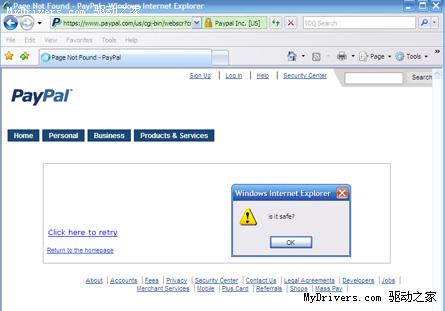

该跨站点脚本错误之所以问题严重,是因为它驻留在网页上,并使用扩展验证的Secure Sockets Layer(SSL)证书,此机制原本是为了向用户提供更高的安全性。但是事实上,此代码已经被芬兰研究人员Harry Sintonen攻破,他利用自己修改的代码制造出了警告窗口。如下图

在接受采访时他表示,按照他提供的攻击方法,用户可能会接到弹出窗口,然后把他们送到一个未经授权的服务器上,而此时,地址栏中Paypal网址是绿色的,证明网址被验证为安全的。

目前eBay已经发表了官方声明,并证实已经收到了此漏洞的通告,现在漏洞已经被非常迅速的关闭了。任何在此期间利用漏洞展开钓鱼式攻击的Paypal账户将被完全撤销。

此次发现的另一个问题是关于扩展验证SSL的,虽然eBay目前移除了SSL,但是目前仍无法假定其他SSL中是否也存在相同的漏洞。