2月9日消息,据一位黑客在博客中透露,卡巴斯基的一个安全过失暴露了大量的有关卡巴斯基产品和客户的专有信息。这个博客发表了卡巴斯基网站的截屏图像和其它细节以支持他的说法。

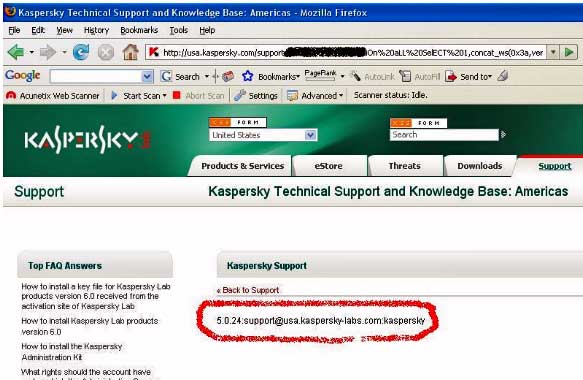

这个黑客在星期六(2月7日)发表的博客中称,一个简单的SQL注入攻击就能够访问卡巴斯基的包含用户、激活代码、安全漏洞列表、管理员和购买等信息的数据库。这个黑客称,对一个URL地址进行简单地修改就能够访问这个网站的整个数据库。这个截屏图像显示这个攻击主要集中在卡巴斯基美国公司的技术支持和知识库。这个网站包含的名字有150个表格。

卡巴斯基不愿意对次发表评论。但是,两位评估了这些证据的安全专家称,这个说法是有说服力的。

安全提供商Matasano的研究员Thomas Ptacek在这个博客发表几个小时之后在即时消息采访中说,我认为这看起来像是真实的。他指出,截屏图像中的地址栏显示的 usa.kaspersky.com和地址栏右边的文本内容“concat_ws(0x3a,ver”是用于生成这个网页的修改数据库的请求。其中一个请求能够提取数据库中专杀毒软件公司AVG的首席研究官Roger Thompson也同意这个观点。他说,我为卡巴斯基感到遗憾。我不能说这是肯定的。但是,这看起来是真实的。

卡巴斯基发言人不愿意立即对此发表评论。卡巴斯基发言人在加州时间2月7日晚上发出的电子邮件中称,我们现在还不能立即发表评论。给我们一些时间,我们将在明天早上给你答复。

此次攻击主要针对卡巴斯基美国站点,该黑客称,只需对卡巴斯基网站的URL链接进行少许修改,就可以看到网站整个数据库的内容。据悉,这已经不是卡巴斯基网站首次遭遇SQL注入攻击。

卡巴斯基实验室的马拉西亚网站被黑客攻击

去年7月,卡巴斯基马来西亚站点和和数个子域名曾被土耳其黑客攻破。据ZDNet的安全博客Zero Day统计,自2000年以来,卡巴斯基各国际站点已被黑客攻破36次之多。

对此,有安全专家认为,此举的后果非常严重,这不仅会导致大量客户信息外泄,同时也使得卡巴斯基网站成为众矢之的,招致更多攻击。