根据《福布斯》最新的报道,两位黑客表示已经攻破iOS 12.1系统,利用编译器代码中的漏洞来查看iPhone设备上存放在“最近等待删除”相册的照片。

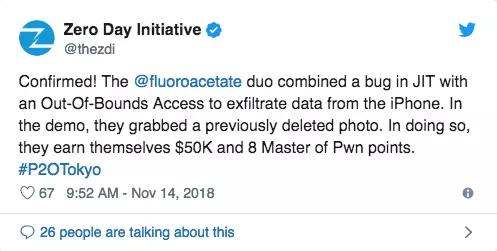

这是目前在东京举办的Mobile Pwn2Own活动上曝光的漏洞。Richard Zhu和Amat Cama联手发现并展示了这个漏洞。

在现场视频的演示中,Richard Zhu和Amat Cama示范了在锁屏情况下,查看到那些存放在“最近等待删除”相册的照片。在iOS上,从相册内删除的照片并不会第一时间被彻底删掉,而是会转存在iOS等待删除的相册中,默认在30天之后才会完全删除,防止用户后悔。

这个系统级的漏洞来自于Safari浏览器的代码,更具体的说,漏洞存在所谓的即时编译器(JIT)的代码中。

JIT是justintime的缩写,用于提高Java程序的执行速度。通常,程序有两种运行方式:静态编译与动态解释。即时编译器则混合了这二者,先通过逐句编译源代码,然后将翻译过的代码缓存起来以确保运行速度。

即时编译器(JIT)可以让手机系统运行更流程,在iOS和Android上都有使用,但也同样容易遭受攻击。

在演示中,黑客正是展示了一个在咖啡店的场景,通过携带攻击代码的Wi-Fi热点来攻击即时编译器(JIT)中的漏洞。

苹果并没有回应此事,但是确认了两位黑客描述的漏洞,并提供了5万美元的奖励。

两位黑客表示,除非Apple推出系统级的更新,否则这个漏洞将会一直存在。据他们说,苹果目前已经修补这个漏洞,并且可能会在接下来的几天内推出解决方案。

《福布斯》引用大会官方的消息表示,这两位黑客还利用相同的漏洞攻破了Android系统的手机,例如三星Galaxy S9和小米Mi6。

iOS12发布后,虽然大幅提高了旧设备的运行速度,也解决了之前几个版本更新后遗留的问题,但依然被曝光了很多新漏洞。

就在上个月,黑客Jose Rodriguez还发现了绕过iPhone锁屏密码,查看最近拍摄照片的方法。

当黑客利用一部手机打电话给安装了iOS 12.0.1系统的iPhone后,在被攻击的手机上选择以自定义信息回复未接来电,这时任意输入一些单词,然后唤醒Siri要求开启VoiceOver功能。

VoiceOver功能就能触发隐藏的使用者功能界面,在该界面向左滑动屏幕,黑客就可以进入相片库,查看到最近拍摄的所有照片,还可以把这些照片以短信的形式发送给最近呼叫进来的手机号码。iOS12还在早期出现过iMessage错误发送联系人的问题。

不止是系统漏洞,最近一位名叫Rahel Mohamad的用户在社交网络上分享了一次iPhone X爆炸事件。他表示,自己的iPhone X升级至iOS 12.1结束后,手机开始冒烟,并最终爆炸。

“当升级完成并重启后,iPhone X就开始冒烟。我完全没有想到会发生这样的事情”。Mohamad描述了当时发生的场景。

苹果的服务支持专员在推特上回应了这次事故,并表示不应该发生这样的情况,同时建议Rahel Mohamad将爆炸的手机寄回来,方便调查。Mohamad表示自己使用的充电器和线缆都是原装的,并没有通过第三方购买。