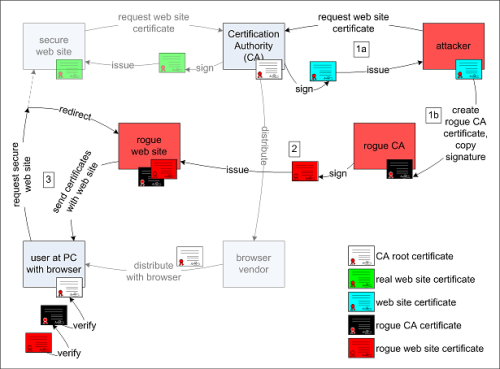

在今天的第25届Chaos Communication Congress上,研究员演示了如何通过碰撞攻击法(collision attack)来攻击MD5运算法则,然后产生假冒的认证授权授权中心(Certificate Authority )的方法。当你通过HTTPS访问网站时,公钥证书将从服务器直接传送到用户电脑里,该证书包含一个数字签名,以使计算机核实所访问的站点标识。

该证书由一个起到中间人作用的认证中心(Certificate Authority )进行签名:你信任该CA,那你可以信任CA签名的证书。任何人都可以建立一个认证中心(CA),但是大部分浏览器都有自己信任的CA列表。当你的计算机从服务器收到一份证书时,浏览器可以检查该CA是否值得信任。如果该CA是可靠的,那么浏览器将把该证书列为可以信任的。

目前一些CA常用MD5算法来计算证书的数字签名,MD5已经被证实存在容易被碰撞攻击法击破的弱点。研究员使用200台PS 3来攻击MD5算法,并产生了一个假冒的CA,它看起来和知名的可信任的CA一样。而其中的数字签名来自可信任的CA,所以你的浏览器会不设防的接受它。

如果研究员的研究结果被恶意代理所采用,他们就可以创建许多浏览器所信任的证书,并可以联合DNS攻击一起进行攻击。据该攻击纲要称,仅需2000美元成本即可在1天内攻下Amazon。当然研究员并没有公布详细的攻击方法。

访问:MD5 collision creates rogue Certificate Authority