3、电信数据网等级划分原理

由于数据网本身的复杂性:覆盖地域广阔、结构复杂、涉及的行政部门和人员众多等,其涉及的安全问题从物理安全、网络安全、系统安全一直到应用安全、数据安全、安全管理、安全组织等等。凡是涉及到影响正常运行的和业务连续性的都可以认为是电信数据网安全问题。同时电信数据网由于不同地区、不同级别,不同地域和行政隶属层次的安全要求属性和强度存在较大的差异性。不同的电信数据网系统有着不同的安全需求,所以必须从实际出发,综合平衡安全成本和风险,优化电信数据网安全资源的配置,保护重点。为了达到这一目的,应该进行电信数据网的安全等级划分,以此来保证最有效的进行安全评估。

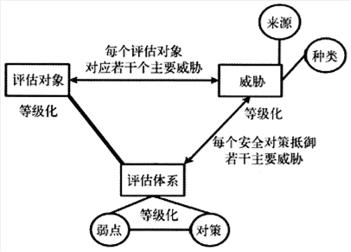

针对电信数据网的特点,以评估对象框架为经,以安全对策框架为纬,对评估对象逐个进行威胁分析,从而形成电信数据网安全等级划分体系(见图3)。

具体从三个方面进行等级划分:

一是评估对象的等级化;通过资产识别和复制,建立评估对象框架,把评估对象分级。

二是安全保护策略的等级化设计对策框架,这本身就是等级化的一种手段。

三是威胁等级化;分析系统将遭遇的威胁,通过综合考虑威胁的强度和概率,将威胁也划分为若干个等级。

由于电信数据网结构的复杂性和庞大性,电信数据网中的设备数量和类型众多,而安全性评估过程是一个复杂和繁复的过程我们不可能对所有的设备利用该模型进行评估。因此可以利用上面提出的模型对电信数据网中的设备划分出等级,根据不同级别的安全需求对不同级别的设备进行评估。

在电信数据网安全评估的过程中,由于决定电信数据网评估对象价值的因素众多,其各个因素的取值又多具有模糊性,可以采用多因素模糊综合评判模型来对其进行分析。

4、电信数据网评估过程

电信数据网评估过程就是在评估标准的指导下,综合利用相关等级划分原理、评估工具,针对电信数据网展开全方位的评估工作的完整历程。

4.1 评估的角色

电信数据网的安全评估是一个复杂的过程,需要各种人员的参与。具体包括:评估发起者、评估者、电信运营商、电信设备制造商和软件提供商、监督和认证机构等。评估者指具有资质的TDN评估企业或者政府机构。评估发起者通常是电信运营商或者其主管部门。监督和认证机构指由权威的电信数据网认证机构来担任。

4.2 评估的过程简介

基于TDN安全评估准则的电信数据网评估过程可以分为三个阶段:

第一阶段:文档准备。该阶段用于准备需要的评估文档,主要包括电信数据网的安全目标(TDN ST)和待评估的电信数据网的相关文档。只有这两个文档完成后,评估过程才能继续。

第二阶段:执行评估。该阶段的主要内容是根据第一阶段的文档,按照电信数据网安全评估方法(TDNEM)对TDN进行评估,最后得出TDN的评估技术报告(ETR)以及风险分析报告(RAR)。

第三阶段:结论及认证。在该阶段,评估者把评估技术报告提交给认证者。经认证者批准后形成认证报告(VR)。风险分析报告有助于电信运营商改编组织安全策略减少安全风险,保护电信数据网的资产。

每个阶段的不同参与者分别执行不同的任务,共同完成电信数据网安全评估的全过程。

5、分布式评估工具系统的设计

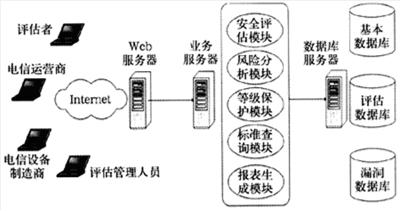

电信数据网具有分布式的结构,包括多个节点,每个节点可能成百上千种设备,并且分布在不同的地理位置上。评估过程相当复杂,需要采集大量的数据,系统需要保留所有采集数据以备日后查询、核对、检验、分析,而且需要评估人员具有丰富的评估经验。评估过程需要评估发起者、评估者、电信设备和软件提供商、认证机构、被评估机构等各种人员的参与和配合。因此,开发一个适合于分布式环境的电信数据网安全评估辅助工具系统就显得至关重要(见图4)。这对于减少电信数据网评估的时间、降低评估的复杂性、节省资源、提高评估结果的客观性和准确性具有重大的意义。

系统的实现可以基于浏览器/HTTP服务器/业务服务器/数据库服务器的四层模式。业务服务器运行的EJB或者JSP组件,在Eclipse环境下 用Java语言设计实现。这些组件包括安全评估模块、风险分析模块、等级保护模块、标准查询模块和报表生成模块,是本系统的核心部分。业务服务器和数据库 服务器之间的通信接口为JDBC。需要参与到评估过程中的各个角色如评估人员、电信网运营人员、评估管理机构以及电信设备生产者等可以通过浏览器将与评估 相关的记录输入到系统中。系统将这些信息自动保存到MySQL数据库中。

在数据库系统中有包括三个子系统:基本数据系统,评估数据系统,漏洞数据库。基本数据系统为电信网安全评估提供必需的基础理论。基本系统由评估标准 库和评估规程库组成。评估数据系统主要包括风险分析数据库和等级化保护数据库。在对电信数据网安全域划分的基础上,对电信数据网的关键资产建立基于 MySQL的良好扩充性的漏洞数据库。完成系统漏洞相关数据,包括系统漏洞特征描述、应对措施(主要是系统补要程序)、系统安全配置策略等的存储。漏洞库 是系统安全隐患分析的核心,集中了常见的各类系统漏洞特征和相应的应对措施、网络系统当前的脆弱性状态,以及和系统漏洞分析应对措施相关的系统安全配置策 略。为了使系统具有较强的开放性,我们为每一条漏洞都提供了CVE编号。CVE是个行业标准,为每个漏洞和暴露确定了惟一的名称和标准化的描述,可以成评 价相应入侵检测和漏洞扫描等工具产品和数据库的基准。这样,如果在一个漏洞报告中指明一个漏洞有CVE名称,就可以快速地在任何其他CVE兼容的数据库中 找到相应的对应信息。

6、结论

为了解决电信数据网的安全问题,需要建立一套完整的评估认证体系。本文论述的以CC为基础的电信数据网安全评估体系及关键技术。

基于CC的电信数据网安全评估发展趋势:

本文研究了对已经存在的电信数据网的安全评估方案,而对于计划建设和正在建设的电信数据网安全评估过程及方法还有待讨论。

电信数据网硬件设备和软件的保护轮廓PP的制定。如果没有一定数量的PP,基于CC的电信数据网安全评估将成为空话。

具有一定智能的分布式评估工具系统的开发。地动化的评估工具有助于缩短评估的周期、减少评估的代价、保证评估结果的客观性。

| 共2页: 上一页 [1] 2 |