�����ġ�Solaris�������Ļ�����ȫ���

�����������Ƿ����¼������裺

����1.�鿴��½ϵͳ���û���

����������w������ʾ��ǰ���е�½ϵͳ���û�����ͼ1��ʾ�������������ʾ�˵�ǰϵͳʱ�䣬��ϵͳ�����е�ʱ�䣬��ǰ��½�û��������1���ӣ�5���Ӻ�15�����ڵ�ƽ��ϵͳ���ء� USER�ֶ���ʾ��ǰ��½���û�����TTY�ֶ���ʾ�˻Ự�Ŀ����նˣ�tty��ʾ�ӿ���̨��½��pts/typ����Ա�ʾͨ��һ���������ӣ�

����2.�鿴ϵͳ���ŵĶ˿ڣ�

����������netstat �Can��������ʾ��ǰϵͳ���ŵĶ˿ڣ���ʱϵͳ���ŵĶ˿ڱȽ϶࣬һҳ��ʾ���ˣ����ǿ�����|more����ܵ�����ʹ�����ҳ��ʾ���������Dz鿴�����ͨ����5����������бȽ���Ҫ����proto��ʾ��ʹ��Э�飬local address��ʾ��ʹ�õı���ip�������NAT��ַת��������Ƚ����ã�����foreign address��ʾ���ⲿip��state��ʾ�˵�ǰ������ӵ�״̬��

����3.ʹ��lsof��

����ʹ�� lsof �����Լ����ļ�����������Ҫ��ж��֮ǰ��ֹ��Ӧ�Ľ��̡�ͬ���أ������������һ��δ֪���ļ�����ô�����ҳ��������ĸ�Ӧ�ó����������ļ����� UNIX �����У��ļ������ڣ���������һ����ԣ����κ����ﶼ���ļ�����ͨ���ļ����������Է��ʳ������ݣ�ͨ�������Է����������Ӻ�Ӳ��������Щ����£�����ʹ�� ls ����Ŀ¼�嵥ʱ����������Ӧ����Ŀ������������£��紫�����Э�� (TCP) ���û����ݱ�Э�� (UDP) ���֣���������Ӧ��Ŀ¼�嵥�������ں�̨Ϊ��Ӧ�ó��������һ���ļ�����������������ļ��ı�����Σ����ļ�������ΪӦ�ó������������ϵͳ֮��Ľ����ṩ��ͨ�ýӿڡ���ΪӦ�ó�����ļ����������б��ṩ�˴����������Ӧ�ó���������Ϣ�������ܹ��鿴����б����Ǻ��а����ġ�������������ʵ�ó����Ϊ lsof������Ӧ�ڡ�list open files��(�г����ļ�)��������ÿ�� UNIX �汾�ж������ʵ�ó���

����lsof���ذ�װ

����#wget ftp://ftp.sunfreeware.com/pub/freeware/intel/10/lsof-4.77-sol10-x86-local.gz

����#gunzip lsof-4.77-sol10-x86-local.gz

����#pkgadd -d lsof-4.77-sol10-x86-local

����lsof��ʹ��

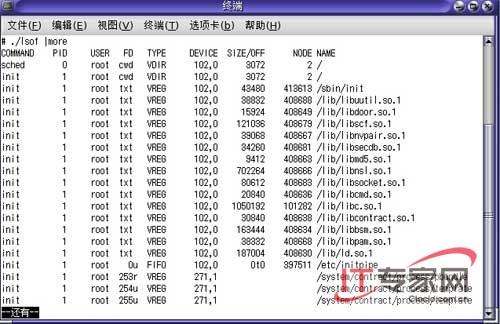

����ֻ������ lsof �Ϳ������ɴ�������Ϣ����ͼ1��ʾ����Ϊ lsof ��Ҫ���ʺ����ڴ�����ļ������Ա����� root �û����������������ܹ���ֵط����书�ܡ�

���� ͼ1 lsof�������

����ÿ����ʾһ�����ļ�����������ָ����������ʾ���н��̴������ļ���Command��PID �� User �зֱ��ʾ���̵����ơ����̱�ʶ�� (PID) �����������ơ�Device��SIZE/OFF��Node �� Name ���漰���ļ���������Ϣ���ֱ��ʾָ�����̵����ơ��ļ��Ĵ�С�������ڵ�(�ļ��ڴ����ϵı�ʶ)���ļ���ȷ�����ơ����� UNIX �汾�IJ�ͬ�����ܽ��ļ��Ĵ�С����ΪӦ�ó������ļ��н��ж�ȡ�ĵ�ǰλ��(ƫ����)��ͼ5����һ̨���Ա������Ϣ�� Sun Solaris 10 ��������� Linux û��������ܡ�

����������������

������������Ҳ���ļ�������ζ�ſ���ʹ�� lsof ��ù������ǵ���Ϣ���������Ѿ�֪�� PID��������ʱ����ˡ������ֻ֪����Ӧ�Ķ˿ڣ���ô����ʹ�� -i ��������������Ϣ����������������ʾ�˶� TCP �˿� 22 ��������

�����塢ʹ��chkrootkit��������

����chkrootkit���

���������������Ϲ����Dz����ģ�Linux�ͼ������е�UNIX��֧��LKM(Loadable Kernel Modules)������ͨ�ķ������������ڣ����Ӧ����Ӧ�����˼������ս�ԡ�����������˵������İ취���ҵ���Щrootkit.��ν rootkit�� ����������ʿ�� ����һЩЩ���õ�ľ����������һ��������� �Է��� �ڿ�������ʱ�� ���ܺ��������ϣ�˳���ر���Ͱ�װľ��������ʱlkm rootkit��Ȼ���ɹ�װ�أ�����ϵͳ��ijЩϸ���ϻ���֡��쳣������������ʹϵͳ������һ��ʱ��ױ��������У�lkm��Ȼ���ring0����̬�����ǹ�������������ϵͳ��ij�����ºۼ������繥����Ϊ����ϵͳÿ�ιرջ����������Զ�װ�������õ��ں˺��ţ����ܻ��д /etc/modules.conf��/etc/rc.local�ȡ����ǿ���ͨ��chkrootkit����⡣ �ڴ� ���� http://www.chkrootkit.org/ �Ƴ��� chkrootkit.

��������˼��, chkrootkit ����, ��� rootkit �Ƿ���ڵ�һ�ֱ�������.chkrootkit ����������ƽ̨ʹ��:

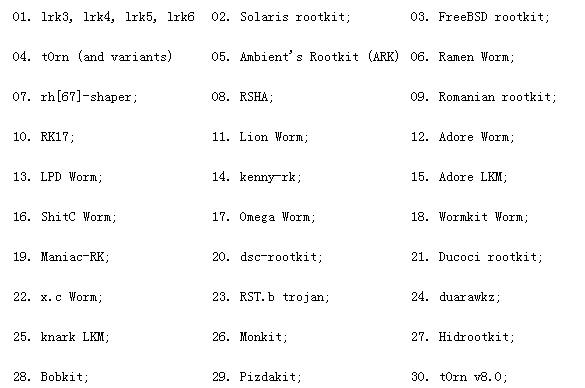

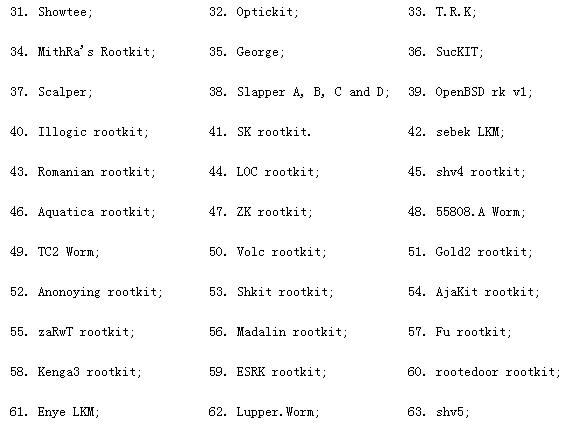

����Linux ��FreeBSD ��OpenBSD ��Solaris HP-UX , Tru64, Mac OS X����Ŀǰ(05/08/2001)Ϊֹ, ���°汾��: chkrootkit v0.48 ���������������63�� rootkit �� worm�����-1 ��

����1.����pkg-get

����solairs��һ�ֹ��ߣ������pkg_get,��blastwave.org�Ƴ��ġ������ߵĻ�˵�ǣ���һ�������Զ�ץȡwww.sunfreeware.com�ϵİ��Ĺ���. ģ����Debian linux�ϵ�"apt-get".����ͳ��Solaris����ܲ�����ǿ��--����������Բ���ܶ�������Ĺ��ܡ����������ʹ����������Ϳ��Ի�ȡsunfreeware.com��һ���������°汾��

����# pkg-get installsoftwore

��������������Զ������ʺ������ϵ�ṹ��Ϊ���OS���İ汾software(������ڵĻ�)������װ����������Ѱ�װ��һ�����ϵİ汾���Ϳ���ʹ��'upgrade'���� 'install'�������ͻ����µİ汾�����ϵİ汾(������)��

��������pkg-get�� http://www.blastwave.org/pkg_get.pkg

������װpkg-get�� #pkgadd -d pkg_get.pkg all

���������solaris8�°�װ�����⣬������漸������patch��

����110380-04 (x86 110403)

����110934-11 (x86 110935)

����pkg-get���ᰲװ��/opt/csw/bin/Ŀ¼�¡���blastwave��װ����������װ����Ŀ¼�У����/opt/csw/bin/���õ����PATH���������С��༭/etc/profile�ļ���

����PATH=/opt/csw/bin:/usr/sfw/bin:/usr/sbin:/usr/bin:/usr/openwin/bin:/usr/dt/bin:/usr/ccs/bin

| ��3ҳ: ��һҳ [1] 2 [3] ��һҳ |