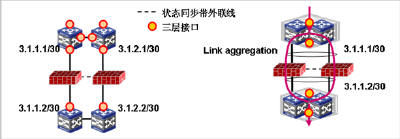

如图4所示,为防火墙在透明模式下采用IRF2前后的对比。启用IRF2以后,可以实现跨链路聚合,从而以更简单的方式实现了链路的负载分担。

传统的防火墙在汇聚层面透明模式部署的时候(组网如图4左图),两组交换机与两台防火墙的互联接口配置两组连接网段,交换机对防火墙的端口均采用untagged方式,因此可以保证两台防火墙在VLAN的配置上达到一致,防火墙同时启动流路径非对称能力。两组交换系统之间可以运行动态路由协议(防火墙允许相应的协议数据通过),所有数据流通过等价路由分担到两台防火墙所在的链路上,由于防火墙支持路径非对称功能,因此当某条数据流下行经过一台防火墙而上行经过另一台防火墙时,双机的状态会话仍能同步保持。

启用IRF2以后,如图4右图所示,利用防火墙inline转发方式,即防火墙端口配对转发而不进行MAC地址查表转发,将交换机IRF2系统中不同成员的端口与两台防火墙分别连接,只在交换机IRF2系统端进行两条链路的LACP捆绑,这样将网络流量分担到不同防火墙,而在交换机IRF2系统不需要使用等价路由。防火墙允许LACP协议报文通过,从而保证聚合链路的可靠性连接。数据流在防火墙往返路径不一致的情况仍由路径非对称功能解决。

如何实现安全模块一分多虚拟化

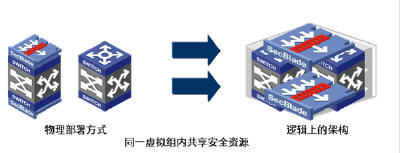

虽然IRF2实现了安全的简单部署,然而安全资源还是不能实现按需部署的资源化。要达到这一点,需要安全设备支持一虚多的虚拟化功能,下面以在交换机上模块化部署来说明其实现原理。

如图5所示,通过IRF2整合,将多个机框式交换系统整合在一起,逻辑上形成一个大的交换系统,在这个系统中,无论安全模块部署在组内的任何一个框上,都能够被本组的其他框所共享,每个机框上行流量都能够基于本身的需求进行安全处理,而不必关心这个安全模块部署在哪个机框上。同时,在路由表项,安全策略等方面,基于不同的业务可以给予不同的保障,真正实现了按需分配,组内共享的安全资源化,俗称为“安全模块一拖N部署”。

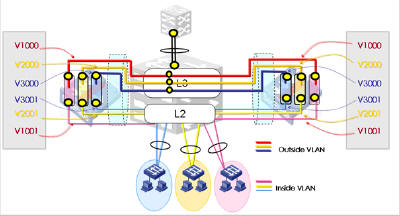

如图6所示,终端的网关设置在防火墙上,防火墙通过VRRP提供冗余,冗余备份组通过静态路由下一跳指向IRF2交换机三层接口,交换机之间通过IRF2消除了二层接入环路。在集成防火墙路由模式下,还可以将防火墙进行虚拟化,逻辑分割成多个虚拟防火墙实例提供网络安全服务,如图中对每块防火墙线卡划分了多个逻辑实例,每一对虚拟防火墙工作在A-S方式,可选择Active实例分布在两块物理线卡上,从而达到负载分担和冗余备份的能力,实现防火墙在一个虚拟组内如何实现资源化。

通过一分多的虚拟化技术,可以使不同业务或用户群在同一个IRF2组内共享相同的安全硬件,而在逻辑上达到资源动态分配的目的,降低了建设成本,提高了安全服务的动态调配能力,为业务的灵活部署提供了有效的支撑。

| 共4页: 上一页 [1] 2 [3] [4] 下一页 |